緊急事態宣言の期限が5月31日まで延長されることになり、5月7日以降休業要請を解除された一部の地域を除き、少しずつでも客足が戻ってくれたらという淡い期待は持てなくなりました。いつになったら売上が戻るのか、恐らく約2ヶ月間続いた厳しい経営状態は緊急事態宣言が解除されても簡単に好転するのは難しいところもあるのではと筆者は考えています。]]>

お酒の提供時間と営業時間の短縮を迫られ、夜の繁華街への外出自粛の影響を受けた飲食店は相当なダメージがありましたが飲食需要が減った訳ではありません。外食が減った分、テイクアウトや惣菜・食材購入に移行しただけなのです。多くの飲食店はやむなくテイクアウトを始めていますが、売上単価が低いためこのダメージを補うまでには至っていないのが現状だと思います。緊急事態宣言が解除されても自炊が増えたことで食費が節約できた場合、厳しい家計においては以前よりも外食機会が減ることが予想されます。つまり、コロナ前の売上を期待するのであれば何らかの手立てが必要なのです。

緊急事態宣言の期限が5月31日まで延長されることになり、5月7日以降休業要請を解除された一部の地域を除き、少しずつでも客足が戻ってくれたらという淡い期待は持てなくなりました。いつになったら売上が戻るのか、恐らく約2ヶ月間続いた厳しい経営状態は緊急事態宣言が解除されても簡単に好転するのは難しいところもあるのではと筆者は考えています。]]>

お酒の提供時間と営業時間の短縮を迫られ、夜の繁華街への外出自粛の影響を受けた飲食店は相当なダメージがありましたが飲食需要が減った訳ではありません。外食が減った分、テイクアウトや惣菜・食材購入に移行しただけなのです。多くの飲食店はやむなくテイクアウトを始めていますが、売上単価が低いためこのダメージを補うまでには至っていないのが現状だと思います。緊急事態宣言が解除されても自炊が増えたことで食費が節約できた場合、厳しい家計においては以前よりも外食機会が減ることが予想されます。つまり、コロナ前の売上を期待するのであれば何らかの手立てが必要なのです。

航空や長距離鉄道においても厳しい状況が予想されます。在宅勤務が増え、移動が制限され、3密自粛を迫られた結果、打合せや会議はもちろん研修や講演等もWeb会議で代替したのではないかと思います。そして使ってみるとこれで結構代替が可能であることに気づいたケースが多いのではないでしょうか。ちょっとした会議や打合せで飛行機や新幹線を使うのは移動時間と交通費を考えると明らかにムダです。つまり、コロナ後はこれらの交通手段のビジネス利用が減ることが考えられるのです。航空や長距離鉄道の業界においてもコロナ後に向けた何らかの手立てが求められます。

緊急事態宣言解除までしのいでもその先に課題を突きつけられている業界は、これらだけではありません。長く店舗休業を迫られ、春夏ものを販売できず在庫を大量に抱えているアパレル業界も然りです。夏のバーゲンで一気に在庫を処分するのは容易ではないでしょう。ガソリンは移動機会が減り余剰状態が続く中で販売単価は低くくなる一方です。

目先の資金繰りは非常に重要ですが、経営者はコロナ後に備えた対策についても考えておかなければ生き延びることができないことは容易に想像がつきます。

一方、弊社のようなIT業界においては需要の変化を察知しておく必要があると考えています。コロナ禍の影響で在宅勤務や時差出勤といった勤務(就業)形態に替わることでWeb会議、チャット、ワークフロー(電子決裁)、リモートデスクトップなどのICTツールの利用が進んだことと思われます。これらを利用して在宅勤務を行った場合、ペーパーレス化やクラウド活用が遅れていると不便さを感じたのではないでしょうか。こうしたICTツールやソリューションはパンデミックに向けた事業継続(BCP)対策に役立つだけではありません。中長期で捕らえればコスト削減効果が期待できますので、是非、取り組んで頂きたいものです。

もはや「会議は対面で行うもの」「重要書類は押印し紙で保管するもの」などと言った硬直的な考えを排除しなければ世界から取り残されてしまいます。行政手続きも是非、完全オンラインで済むことを目指して頂きたいと思います。弊社も実現に向けた支援を行っていくつもりです。

著 佐藤 雅英

]]> 平成27年度に閣議決定され、平成30年4月1日に施行される国民健康保険(以下、国保)の制度改正があり、国保税(料)が抜本的に見直しされ、都道府県と自治体の連携にて、今後運用されます。

平成27年度に閣議決定され、平成30年4月1日に施行される国民健康保険(以下、国保)の制度改正があり、国保税(料)が抜本的に見直しされ、都道府県と自治体の連携にて、今後運用されます。

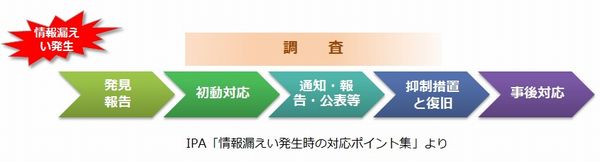

前回は「情報漏えいパターン」とその防衛策をご紹介しました。今回の中編では情報漏えい事故が起きた場合の対応と平時の準備についてのポイントについて、解説をさせて頂きます。

前回は「情報漏えいパターン」とその防衛策をご紹介しました。今回の中編では情報漏えい事故が起きた場合の対応と平時の準備についてのポイントについて、解説をさせて頂きます。

最近は、顧客からの問合せ、見積依頼、発注依頼、アフターサービスなどでWebサイトを活用したり、ネットショップを運営したりする企業が増えており、それに伴い顧客情報、取引情報、更にはクレジットカード情報などをインターネットを利用してアクセスできるサーバに保管することも多くなってきています。

最近は、顧客からの問合せ、見積依頼、発注依頼、アフターサービスなどでWebサイトを活用したり、ネットショップを運営したりする企業が増えており、それに伴い顧客情報、取引情報、更にはクレジットカード情報などをインターネットを利用してアクセスできるサーバに保管することも多くなってきています。

当社にとって設立2年目を迎える2016年が始まりました。

当社にとって設立2年目を迎える2016年が始まりました。 今回は、企業向けにマイナンバー対応のポイントをお伝えします。もう時間がありません。Web記事や書籍・雑誌等でいろいろとポイントは紹介されていますが、ここでは、制度の仕組みを説明するのではなく、「企業はマイナンバーをどう管理すればいいのか」に絞ってお伝えします。

今回は、企業向けにマイナンバー対応のポイントをお伝えします。もう時間がありません。Web記事や書籍・雑誌等でいろいろとポイントは紹介されていますが、ここでは、制度の仕組みを説明するのではなく、「企業はマイナンバーをどう管理すればいいのか」に絞ってお伝えします。 今年、10月5日以降、全国民にマイナンバー通知カードが送付され、これと一緒に同封される申請書を郵送することで、来年1月以降、マイナンバーカードを受け取ることができます。

今年、10月5日以降、全国民にマイナンバー通知カードが送付され、これと一緒に同封される申請書を郵送することで、来年1月以降、マイナンバーカードを受け取ることができます。